Salasanojen tietoturvallinen hallinta yrityksissä / Järjestelmiin tunnistautumisen turvallisuus

Tietoturvallisuuden roolin korostuessa kriittisenä osana nykyajan yritysturvallisuutta, myös salasanojen hallintaohjelmat ovat vakiinnuttaneet paikkansa parrasvaloissa, kasvattaen tunnettavuuttaan nopeasti. Tämä kehitys on havaittavissa niin yksityiskäyttäjien kuin yritystenkin käyttötottumuksissa.

Edellä mainitusta kehitystrendistä huolimatta, etenkin yritysmaailmassa, esiintyy kuitenkin myös paljon vastahakoisuutta salasanojen hallintaohjelmien käyttöönottoa kohtaan. Keskeisimpinä syinä tähän ovat hyvinkin oikeutetut ja perustellut huolet asianomaisiin ohjelmiin liittyvistä tietoturvariskeistä.

Tämän blogitekstin tarkoituksena onkin avata sen lukijoille salasanojen hallintaohjelmiin liittyviä toimintaperusteita, keskeisiä tietoturvariskejä ja mahdollisuuksia sekä tyypillisiä toiminnallisuuksia. Lisäksi käsitellään sitä, minkälaisille yrityksille salasanojen hallintaohjelmat sopivat, minkälaisia hyötyjä niiden avulla voidaan saavuttaa ja miten niiden tietoturvallinen käyttöönotto yrityksissä edellyttää.

1. Salasanojen hallintaohjelmien taustaa

Salasanojen hallintaohjelmat ovat yksi monista tietoturvallisuuden työkaluista, millä pyritään vahvistamaan perinteisen käyttäjätunnuksiin ja salasanoihin perustuvan käyttäjätunnistuksen turvallisuutta. Salasanojen käyttöön liittyvät ongelmat ovat olleet ihmisten laajassa tietoisuudessa jo pitkän aikaa. Tästä huolimatta salasanat ovat yhä vakiintunut osa käyttäjien todentamista eri laitteissa, järjestelmissä ja verkkoympäristöissä; lähinnä niiden käytännöllisyyden ja kustannustehokkuuden vuoksi.

Esimerkkejä salasanoihin perustuvan käyttäjätunnistamisen ongelmista:

- Salasanoja unohdetaan tai niistä tehdään liian heikkoja

- Salasanoja säilytetään työpisteillä väärinkäyttäjien ulottuvilla

- Samoja salasanoja uudelleen käytetään eri yhteyksissä

- Salasanoja erehdytään syöttämään yleistyneisiin tietojenkalasteluhuijauksiin

Kun edellä listatut ongelmat toteutuvat yrityksessä, mahdollisuus tietomurtoihin kasvaa merkittävästi. Verizonin (2020) julkaisemassa selvityksessä kävi ilmi, että yhteensä 3905 analysoidusta tietomurrosta 45 % olivat yhdistettävissä hakkerointiin, josta suuri osa muodostui salasanojen murtamiseksi kohdistetuista väsytyshyökkäyksistä (brute-force attacks) sekä varastettujen käyttäjätietojen hyväksikäytöstä. Verizon vastaavassa selvityksessä (2019) todettiin, että 80 % käsitellyistä tietomurroista juonti juurensa heikkoihin, vuodettuihin, ja eri sivustoissa uudelleen käytettyihin salasanoihin.

Suomen valtioneuvoston julkaisemassa henkilöstön ja johdon tietoturvabarometrissa (2017) selvitettiin valtion, kunnan ja sairaanhoito sektorien tietoturvallisuuden tilaa. Barometrin tuloksista kävi ilmi, että barometriin osallistuneesta 8123 vastaajasta 40,6 % käyttää pääosin aina samaa salasanaa (7,6 %) taikka vain muutamaa eri salasanaa (33 %). Salasanojen hallintaohjelmien käyttäjien osuus oli vaivaiset 1,9 %.

2. Toimintaperusteet ja toiminnallisuus

Salasanojen hallintaohjelmien pääasiallinen tarkoitus on muistaa salasanat käyttäjänsä puolesta, ja täten helpottaa vahvojen salasanojen käyttämistä eri yhteyksissä. Kun kaikissa yhteyksissä käytetään eri salasanoja, jotka ovat vahvoja, eivät kaikki salasanat vaarannu samalla kertaa yhden paljastuessa.

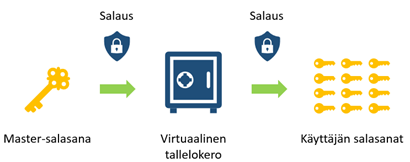

Salasanojen hallintaohjelmia on kahdenlaisia: paikallisesti asennettavia ja pilvipalvelussa toimivia. Molempien toiminta perustuu käyttäjän salasanojen kokoamiseen yksittäiseen keskitettyyn pisteeseen, eräänlaiseen ”virtuaaliseen tallelokeroon”, johon pääsy suojataan niin kutsutulla Master-salasanalla. Tällä vahvalla pääsalasanalla saa pääsyn virtuaaliseen tallelokeroon ja sinne talletettuihin salasanoihin.

Pilvipalvelussa toimivien salasanojen hallintaohjelmien ”Virtuaalinen tallelokero” on tyypillisesti päästä-päähän salattu (End-to-End Encryption), mikä tarkoittaa sitä, ettei edes palveluntarjoaja tiedä tallelokeron Master-salasanaa, taikka näe sinne talletettuja salasanoja. Paikallisesti asennettujen salasanojen hallintaohjelmien tietoturvaan perustuu laitteen suojaamiseen, johon ohjelma on asennettu. Oikein asennettuna tällainen ratkaisu voi olla turvallisempi, mutta sen toiminnallisuus on rajoittunutta.

Kuva 1: Salasanojen hallintaohjelmien toimintaperiaate

Kun Master-salasana säilytetään turvassa, eikä sitä uudelleen käytetä muualla, on hakkereiden ja muiden väärinkäyttäjien sekä urkkijoiden todella hankala päästä tallelokeroon käsiksi. Palveluntarjoajasta riippuen, salasanojen hallintaohjelma voi tukea Master-salasanan lisäksi muitakin suojauksia, kuten esimerkiksi kaksivaiheista tunnistautumista (TFA), fyysisiä tunnistautumislaitteita tai vaikkapa laitekohtaisia salausavaimia. Kaksivaiheinen tunnistautuminen on kaikille suositeltava ominaisuus.

Toiminnallisuus

Vaikka käyttäjän salasanojen muistaminen onkin salasanojen hallintaohjelmien pääasiallinen tarkoitus, asian omaisten ohjelmien ominaisuudet kuitenkin harvemmin rajoittuvat ainoastaan tähän toimintoon. Palveluntarjoajasta riippuen, salasanojen hallintaohjelmista voi mahdollisesti löytyä paljon erilaisia hyödyllisiä ominaisuuksia, jotka parantavat ohjelman tietoturvallisuutta sekä käyttäjäkokemusta.

Yleisimpiä ominaisuuksia eri salasanojen hallintaohjelmille ovat:

- Salasanojen tallentaminen

- Vahvojen salasanojen automaattinen generointi,

- Käyttäjätunnuksen automaattinen täyttö verkkosivujen kirjautumislomakkeisiin

Palveluntarjoajasta riippuen, salasanojen hallintaohjelmissa voi salasanojen lisäksi säilöä myös mitä tahansa muuta tärkeää tietoa, jonka käyttäjä haluaa pitää salassa, kuten esimerkiksi muistiinpanoja, tiedostoja, luottokorttitietoja tai muita koodeja, tunnuksia, käyttäjiä, jäsenyyksiä ja henkilötietoja. Maksulliset salasanojen hallintaohjelmat kykenevät usein vertaamaan tallelokeroon talletettuja käyttäjätietoja julki tulleisiin tietovuotoihin, jolloin käyttäjätunnuksen vaarantuminen voidaan havaita. Niissä on myös usein ominaisuuksia tietojenkalasteluhyökkäysten (phishing attacks) estämiseksi.

Erityisesti ilmaisissa salasanojen hallintaohjelmissa edellä mainittuja hyödyllisiä ominaisuuksia on tyypillisesti vähemmän, ja mahdollisesti niissä voi olla maksumuurin takana myös tietoturvallisuuden kannalta keskeisiä toimintoja tai ominaisuuksia. Tämän takia salasanojen hallintaohjelman valinta tulee tehdä harkiten, niiden ominaisuuksiin tarkoin tutustuen. Tämä pätee myös maksullisiin ohjelmiin.

3. Salasanojen hallintaohjelmien riskit

Salasanojen keskittäminen yhteen paikkaan on aina riskialtista, eikä salasanojen hallintaohjelmien ”virtuaalinen tallelokerokaan” ole poikkeus tähän sääntöön. Kun kaikki käyttäjän salasanat ovat yhdessä tallelokerossa, jota Master-salasana suojaa, kaikkien sinne talletettujen salasanojen vaarantuminen on kiinni ohjelman tietoturvallisuuden tasosta sekä käyttäjän toiminnasta ja Master-salasanasta. Palveluntarjoajalle ja käyttäjälle itselleen kohdistuu täten suuri vastuu salasanojen turvallisuudesta.

Hyvä uutinen kuitenkin on se, että tunnettujen ja laadukkaiden salasanojen hallintaohjelmien tietoturvallisuuden taso on erittäin vahva, ja oikein käytettynä lähes mahdoton murtaa tai hakkeroida. Mikäli käyttäjä itse ei kuitenkaan käytä salasanojen hallintaohjelmia tarkoitetulla tavalla niiden täyteen potentiaaliinsa, voivat ”virtuaaliseen tallelokeroon” talletetut salasanat mahdollisesti olla vaarassa.

Käyttäjän vastuulla on varmistaa:

- että luodut salasanat ovat vahvoja,

- ettei samoja salasanoja tule käytettyä uudelleen,

- että Master-salasanaa sekä suojakoodeja säilötään asianmukaisesti,

- että salasanojen hallintaohjelman tarjoamat tarvittavat turvatoimet on otettu käyttöön

- ja että salasanojen hallintaohjelman tietoturvallisuuden taso on riittävä käyttäjän tarpeisiin.

On kuitenkin tärkeää ymmärtää, ettei kaikkia salasanojen käyttöön sekä säilyttämiseen liittyviä riskejä voida koskaan täysin poistaa. Tämän vuoksi on tärkeää puntaroida salasanojen hallintaohjelmien hyötyjä siihen liittyviä riskejä vasten. Keskeistä on arvioida myös se, löytyykö yritykseltä riittävät kompetenssit salasanojen hallintaohjelman tietoturvalliseen käyttöönottoon. Tarvittaessa tämän riskienarvioinnin tekemiseen voidaan hyödyntää Seclionin kaltaista puolueetonta turvallisuusalan asiantuntijayritystä.

Keskeisiin riskeihin kuuluu esimerkiksi seuraavat:

- Mikäli käyttäjä unohtaa Master-salasanan, eikä ole huolehtinut sen turvallisesta säilömisestä, tai muiden mahdollisten suojakoodien, tunnisteiden tai palautustapojen käyttöönotosta ja säilömisestä, voi olla mahdollista, ettei virtuaaliseen tallelokeroon talletettuihin salasanoihin pääse enää käsiksi

- Mikäli kadotettu Master-salasana päätyy väärin käsiin, ja ohjelmiston sekä sen turvatoimien (kuten kaksivaiheinen todentaminen) käyttöönotto tai käyttö toteutetaan puutteellisesti, on mahdollista, että kaikki salasanat vaarantuvat. Tämä vaatii kuitenkin hyökkääjältä pääsyn luotetulle laitteelle.

- Mikäli käytetään liian heikkoja salasanoja tai Master-salasanaa, ne voidaan mahdollisesti murtaa. Mikäli uudelleen käytetään samoja salasanoja, tietovuotoriskit vaarantavat muutkin käyttäjät sekä yhteydet, jossa samaa salasanaa on käytetty, aivan kuin ilman salasanojen hallintaohjelmaakin

- Mikäli yritys on valinnut salasanojen hallintaohjelman, jossa on tietoturvallisuuspuutteita, tai sen palveluntarjoajan tietoturvallisuuskäytänteissä on niitä, voidaan tallelokero mahdollisesti murtaa

- Mikäli yrityksessä ei ole huolehdittu salasanojen hallintaohjelman liittyvien käyttäjäoikeuksien jakamisesta ja hallinnasta, voidaan ohjelmaa tai salasanoja mahdollisesti väärinkäyttää sisäisesti Mikäli yritys ei ole ottanut käyttöön kiinteistössään, laitteissaan ja järjestelmissään riittävää teknistä tietoturvasuojausta, on mahdollista, että viruksella päästään käsiksi käyttäjien Master-salasanoihin

- Mikäli yritys ei ole asettanut riittäviä hallinnollisia tietoturvamenettelyitä, kuten salasanapolitiikkaa tai tietoturvakäytänteitä, salasanojen hallintaohjelmia voidaan tahattomasti käyttää turvattomasti.

- Mikäli yrityksellä ei ole olemassa henkilöstölleen riittävää tietoturvakoulutusta, voi tämäkin osaltaan johtaa tahattomaan salasanojen hallintaohjelman väärinkäyttöön tai muuhun tietoturvattomaan toimintaan, joka osaltaan vaarantaa salasanojen hallintaohjelman tietoturvallisuuden

4. Millaiselle yritykselle ne sopivat?

Edellisessä kappaleessa käsitellyt salasanojen hallintaohjelmiin liittyvät riskit herättävät usein syystäkin huolta yrityksissä. Salasanojen hallintaohjelmilla on kuitenkin ansaitusti paikkansa yritysmaailmassa, vaikkakin siihen liittyvät tarpeet tulee aina huomioida yrityskohtaisesti. Tyypillisesti salasanojen hallintaohjelmien käyttö on turvallisempaa, kun olla käyttämättä sellaista. Tähän liittyen on kuitenkin tärkeä muistaa eri salasanojen hallintaohjelmien erot sekä niiden käyttäjälle kohdistuvat vastuut.

Salasanojen hallintaohjelmaa hankkiessa on hyvä arvioida seuraavia:

1. Tapahtuuko tallennus paikallisesti vai pilvipalveluun?

2. Tuetaanko kaksivaiheista tai monivaiheista tunnistautumista (TFA/MFA) Kuinka monta montaa käyttäjää ja talletettavaa salasanaa ohjelma tukee?

3. Tuetaanko kaksivaiheista tunnistautumista ja fyysisiä tunnistautumislaitteita?

4. Kuinka tunnettu palveluntarjoaja on ja minkälaisia yritysreferenssejä siltä löytyy?

5. Noudattaako palveluntarjoaja toiminnassaan tiukkoja tietoturvallisuuskäytänteitä?

6. Onko ohjelman käyttämä salaus vahva? (esim. 256-bit AES salaus ja PBKDF2 toiminto)

7. Pystytäänkö ohjelmalla hallitsemaan ja jakamaan riittävän kattavasti käyttäjäoikeuksia?

8. Onko hankkivalla yrityksellä riittävät hallinnolliset ja tekniset tietoturvallisuusmenettelyt?

9. Onko hankkivalla yrityksellä riittävät kompetenssit ohjelman tietoturvalliseen käyttöönottoon?

Tunnistitko tarpeen omassa organisaatiossasi?

Asiantuntijoillamme on kokemusta ja monipuolista erityisosaamista eri toimialoilla toimivien suurten, turvallisuuskriittisten organisaatioiden ja yritysten turvallisuustoiminnan kehittämisestä.

(Lyhyt ja miellyttävä sparrailu turvakonsultin kanssa tärkeistä asioista)

Tietoturvallisuuteen yleisesti voit perehtyä lisää seuraavissa blogiteksteissä:

Mitä on hallinnollinen tietoturvallisuus

Mitä on fyysinen tietoturvallisuus